¿Quién puede impedir un ciberataque a una empresa?

Plantear esta pregunta puede parecer atrevido. Y lo es. Porque sugiere que alguien —una persona, un equipo, una decisión— podría ser determinante para evitar algo tan complejo como un ciberataque. Sin embargo, detrás de esta incómoda cuestión hay una verdad incuestionable: la ciberseguridad no depende solo de las máquinas, sino, sobre todo, de las personas.

La tecnología no es suficiente

Por más avanzada que sea la infraestructura IT de una empresa, por más firewalls, sistemas antivirus o soluciones de backup que se implementen, todo puede venirse abajo por una sola acción humana: un clic en un enlace malicioso, una contraseña compartida, una red WiFi insegura, o incluso un simple descuido.

La primera línea de defensa no es el firewall. Son tus empleados.

Sí, la misma persona que gestiona las redes sociales, que atiende a proveedores, que revisa correos en su break, o que accede remotamente a los sistemas desde casa.

Todos pueden ser una puerta de entrada… o un muro de contención.

El eslabón más débil (o más fuerte): las personas

la seguridad de tu empresa como un castillo. Puedes construir murallas impenetrables, instalar vigilancia 24/7, y blindar cada puerta. Pero si alguien abre una ventana por descuido… toda la protección se vuelve inútil.

Eso mismo ocurre en el entorno digital. El factor humano es, y seguirá siendo, el punto más vulnerable. Pero también puede convertirse en el más sólido, si se le entrena adecuadamente.

Tipos de ciberataques más comunes

Los ataques informáticos han evolucionado hasta parecer auténticas campañas de marketing: diseñadas para inspirar confianza, obtener resultados y dejar el menor rastro posible.

Estos son algunos de los más frecuentes:

- Malware: Software malicioso diseñado para espiar, dañar o secuestrar información.

- Phishing: Suplantación de identidad para engañar y obtener acceso a datos confidenciales.

- Ataques DoS/DDoS: Saturan servicios hasta colapsarlos, dejándolos fuera de línea.

- Ataques de día cero: Aprovechan vulnerabilidades que aún no han sido parcheadas.

- Spoofing: Suplantan direcciones IP o remitentes de correos electrónicos.

- Inyecciones SQL: Manipulan bases de datos mediante formularios vulnerables.

- Man-in-the-Middle: Interceptan comunicaciones sin que el usuario lo note.

Y esta lista sigue creciendo. La creatividad de los ciberdelincuentes no tiene pausa.

¿Quién está detrás de estos ataques?

La imagen del hacker solitario con capucha en un sótano oscuro está desactualizada.

Hoy, muchos ataques vienen de organizaciones criminales estructuradas como empresas: con departamentos técnicos, comerciales, soporte al cliente e incluso garantías de éxito.

Algunas ofrecen ataques “a la carta” (como el Ransomware-as-a-Service), mientras otras simplemente prueban sus herramientas al azar, buscando sistemas mal protegidos.

Estamos ante una industria millonaria en expansión… y muchas empresas siguen actuando como si fuera ciencia ficción.

Caso real: Un clic que costó millones

Hace poco, una multinacional tecnológica fue noticia por sufrir un ciberataque devastador. El punto de entrada fue algo tan simple como un correo abierto por un empleado. Aparentemente legítimo, pero con un enlace malicioso.

Todo indica que fue un caso de phishing dirigido, una de las técnicas más usadas hoy en día por su eficacia.

Tres preguntas que surgen de este caso:

- ¿Qué error cometió el empleado?

Posiblemente ninguno consciente. Abrió un correo como lo hacía todos los días. - ¿Qué tipo de ataque fue?

Phishing, ejecutado con ingeniería social avanzada y un mensaje creíble. - ¿Tenía formación en ciberseguridad?

Probablemente no. Y ahí radica el problema. Si hubiera sabido identificar señales de alerta, tal vez el clic no habría ocurrido.

La hiperconectividad: una espada de doble filo

Hoy en día, todos los roles dentro de una organización están conectados de una forma u otra: desde un becario en prácticas, hasta el responsable de sistemas.

Un móvil personal conectado a la red corporativa, una contraseña débil compartida, o el uso de herramientas no autorizadas (shadow IT) pueden abrir grietas peligrosas.

Por eso, la seguridad ya no es solo una cuestión del departamento de IT. Es una responsabilidad compartida, que debe formar parte de la cultura empresarial.

¿Qué puede hacer tu empresa para protegerse?

La buena noticia: hay mucho que puedes hacer. Aunque no existe la ciberseguridad absoluta, sí puedes reducir el riesgo de forma drástica combinando personas, procesos y tecnología.

Aquí tienes una hoja de ruta efectiva:

✅

Segmenta el acceso a la información sensible

No todos los empleados necesitan acceder a todos los datos.

✅

Contraseñas robustas y doble autenticación

Y, sobre todo, cámbialas regularmente y evita que se compartan.

✅

Actualizaciones regulares

Tanto de software como de firmware. Cada parche evita una posible brecha.

✅

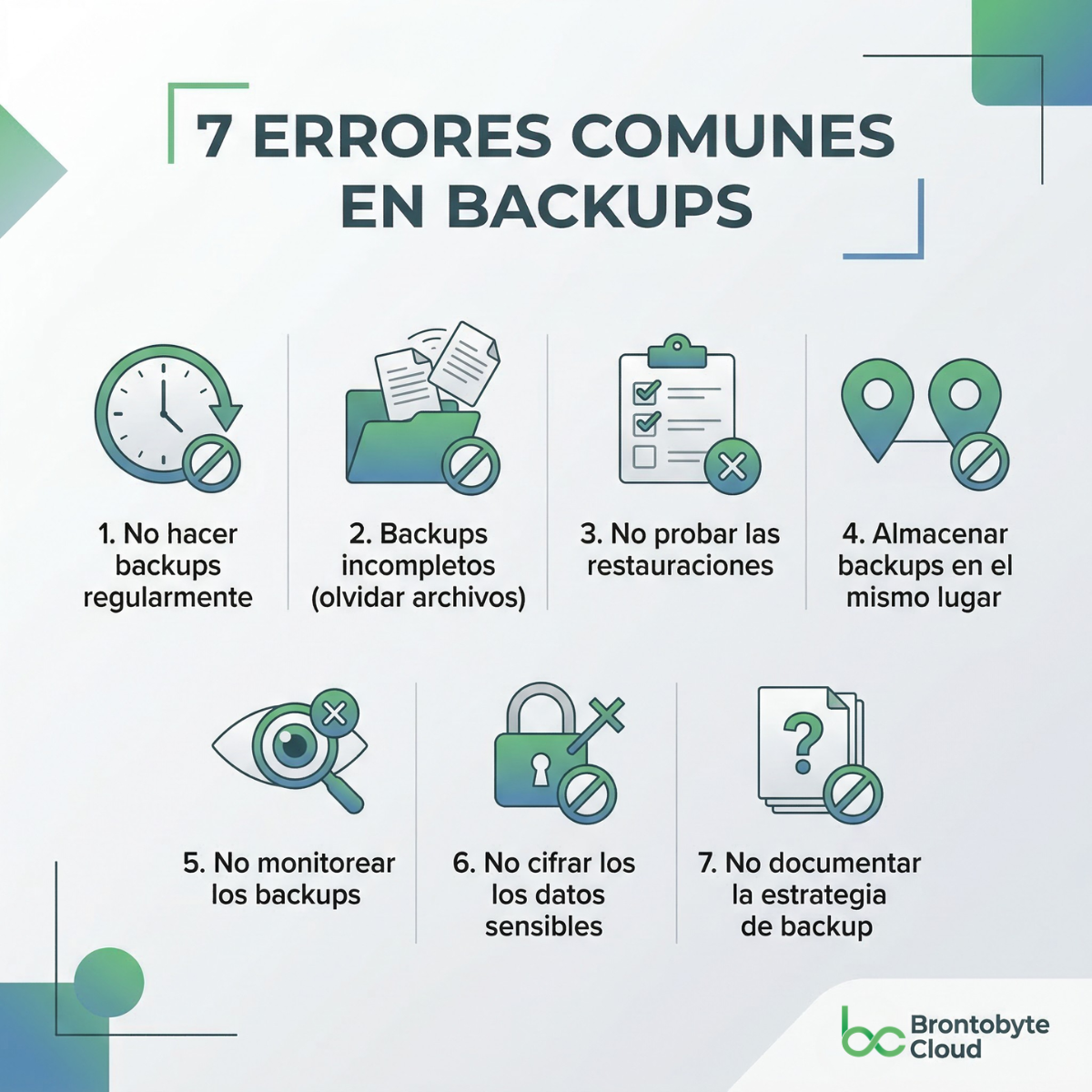

Backups periódicos y protegidos

Asegúrate de que tus copias de seguridad se ejecutan correctamente, están cifradas y almacenadas en

repositorios inmutables o con protección antimalware.

✅

Firewalls, antivirus y soluciones antiphishing activas

En todos los equipos y en la red. No solo en los servidores.

✅

Formación continua en ciberseguridad

No basta una charla anual. Hay que entrenar y concienciar con frecuencia y casos reales.

✅

Simulacros y protocolos claros de respuesta ante incidentes

Cuando ocurre un ataque, cada segunda cuenta. Todos deben saber qué hacer.

Entonces, ¿quién puede impedir un ciberataque?

Volvamos a la pregunta inicial. Y ahora la respuesta parece más clara:

Cualquiera que forme parte de la empresa.

Sí, cualquiera. Desde el CEO hasta el personal de limpieza. Todos tienen en sus manos la posibilidad de detener un ataque… o de abrirle la puerta sin querer.

Por eso, la ciberseguridad no debe verse como un gasto, sino como una inversión crítica y transversal.

En Brontobyte Cloud trabajamos con empresas como la tuya para que estén mejor preparadas frente a cualquier amenaza.

📌 Desde soluciones de

backup con repositorios inmutables, hasta

planes de contingencia personalizados o

formaciones adaptadas a tus equipos.

Pero hay algo que siempre decimos claro:

“La ciberseguridad no se delega. Se comparte.”

Porque la diferencia entre ser víctima o estar preparado puede estar en un solo clic. Y ese clic, depende de todos.