Estrategias avanzadas y tendencias de ciberseguridad para pymes en 2025

6 claves para mejorar la ciberseguridad

En un mundo digital donde las amenazas evolucionan a una velocidad vertiginosa, las pequeñas y medianas empresas (pymes) se han convertido en objetivos prioritarios para los ciberataques.

¿Por qué? Porque, aunque manejan datos críticos, suelen contar con menos recursos, equipos de IT reducidos y medidas de seguridad insuficientes.

Con el auge del trabajo remoto, la migración a la nube y la aceleración de la transformación digital, 2025 representa un punto de inflexión: es el momento de tomarse la ciberseguridad en serio.

En este artículo te compartimos las 6 estrategias clave que las pymes deben adoptar desde hoy para proteger su información, garantizar la continuidad operativa y reforzar la confianza de sus clientes.

🔐 1. Adopción del modelo Zero Trust

El modelo Zero Trust (confianza cero) parte de un principio simple pero poderoso:

“Nunca confíes, siempre verifica.”

Esto significa que cada usuario, dispositivo o aplicación debe ser autenticado, autorizado y validado constantemente, incluso dentro de la red interna de la empresa.

Este enfoque es fundamental para evitar movimientos laterales de los atacantes una vez dentro del sistema y reducir la superficie de ataque.

💡 Solución recomendada: La solución integrada por Brontobyte Cloud permite que tus datos estén alojados en un entorno totalmente aislado, monitorizado y reforzado, con políticas de control de acceso granulares y tecnología de inmutabilidad.

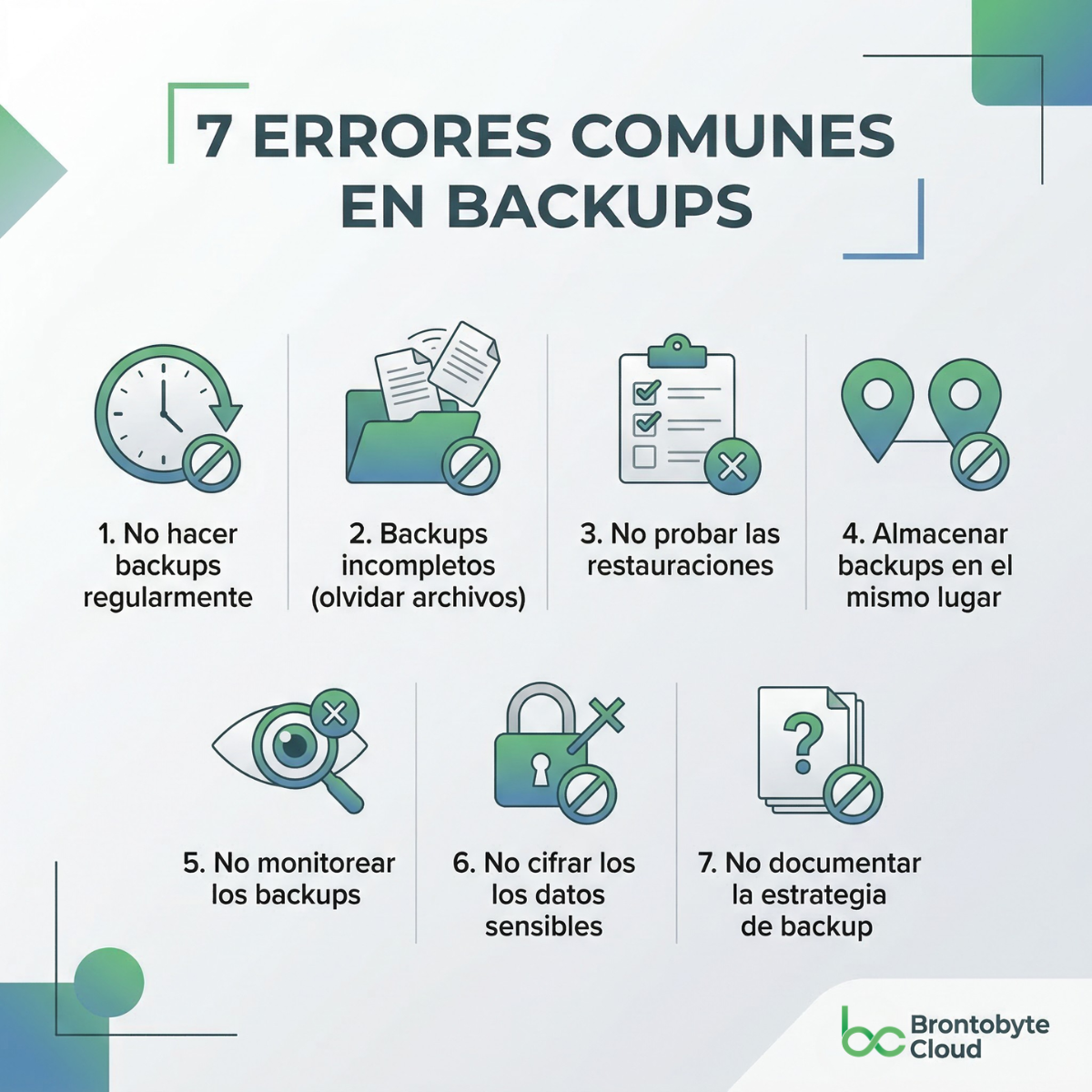

🛡️ 2. Backups inmutables: tu defensa contra el ransomware

Los ataques de ransomware pueden cifrar, destruir o secuestrar tus datos. Por eso, los backups inmutables se han convertido en una barrera esencial: aseguran que las copias de seguridad no puedan ser modificadas ni eliminadas por ningún atacante durante un periodo definido.

💡

Solución recomendada:

Con

Veeam Backup & Replication, los backups se almacenan en un repositorio tipo

Object Storage S3-compatible, lo que permite:

- Protección contra ransomware, sabotajes y errores humanos.

- Retención inmutable de datos, clave para el cumplimiento normativo.

- Almacenamiento escalable, seguro y siempre disponible.

- No se pueden modificar, sobrescribir ni eliminar durante un periodo definido.

Con Brontobyte Cloud, puedes automatizar estos backups y gestionarlos fácilmente desde una consola centralizada con visibilidad total.

📩 3. Formación antiphishing continua

El 91% de los ciberataques comienzan con un correo de phishing, lo que convierte al factor humano en el eslabón más débil. Por eso, la capacitación de los empleados es clave. La formación continua permite a los empleados reconocer intentos de suplantación, enlaces maliciosos o archivos adjuntos peligrosos.

💡 Solución recomendada: Brontobyte Cloud (Formación online en phishing) ofrece simulaciones realistas y entrenamientos interactivos. Esto convierte a tu equipo en una verdadera primera línea de defensa, mucho más preparada para actuar de forma proactiva ante amenazas.

🤖 4. Inteligencia Artificial y Machine Learning

En 2025, las herramientas modernas de ciberseguridad incorporan IA para detectar comportamientos anómalos y bloquear ataques en tiempo real, antes de que causen daño.

Soluciones como Bitdefender GravityZone, integradas por Brontobyte Cloud, permiten:

- Análisis avanzado del comportamiento de endpoints.

- Detección automática de amenazas basadas en patrones.

- Respuesta automatizada a incidentes (EDR, XDR).

💡 Automatizar la detección es clave cuando los recursos humanos en IT son limitados.

☁️ 5. Ciberseguridad como Servicio (CaaS)

Las pymes no siempre pueden permitirse un equipo interno de ciberseguridad. Por eso, el modelo Ciberseguridad como Servicio (CaaS) permite externalizar esta responsabilidad y contar con tecnologías y expertos sin grandes inversiones.

💡 Brontobyte Cloud ofrece un servicio CaaS personalizado que incluye:

- Firewall perimetral y segmentación de red.

- Protección en endpoint, correo electrónico y aplicaciones.

- Monitorización 24/7 de amenazas y respuestas automatizadas.

- Cumplimiento normativo y generación de informes.

Esto permite a las pymes protegerse con el mismo nivel que una gran empresa, pero de forma escalable y flexible.

✅ 6. Cumplimiento normativo y auditorías periódicas

El marco legal en Europa se ha endurecido con normativas como el GDPR, ENS, ISO 27001 y NIS2, que obligan a proteger datos personales y mantener registros de accesos, retención y uso.

💡 Con Brontobyte Cloud puedes:

- Automatizar auditorías de seguridad y análisis de cumplimiento.

- Implementar cifrado de datos, control de accesos y doble autenticación.

- Generar informes para autoridades y clientes en caso de brechas.

No cumplir con estas normativas no solo implica sanciones económicas, también daño a la reputación de tu empresa.

🚨

¡Bonus por haber llegado hasta aquí!

Además de las 6 claves anteriores, queremos compartirte una

clave extra esencial para cualquier pyme que se tome en serio su resiliencia digital:

7. Plan de continuidad del negocio y recuperación ante desastres

En caso de ataque, fallo técnico o desastre natural, tu empresa debe contar con un plan estructurado para recuperar sistemas, datos y operaciones rápidamente.

💡 Brontobyte Cloud (Disaster Recovery) diseña y gestiona planes BCDR adaptados a las necesidades de cada cliente, que incluyen:

- Replicación de máquinas virtuales y sistemas críticos en la nube.

- Procedimientos de recuperación probados regularmente.

- Asistencia experta ante incidentes.

Disponer de este plan marca la diferencia entre un susto controlado y una crisis prolongada.

🟢 Conclusión

La ciberseguridad ya no es opcional para las pymes: es una condición indispensable para seguir operando con confianza en 2025.

Desde Brontobyte Cloud, ayudamos a las empresas a ir más allá de la simple protección de datos. Nos convertimos en un aliado estratégico para:

- Prevenir amenazas con tecnología de vanguardia.

- Asegurar la continuidad del negocio mediante planes BCDR personalizados.

- Cumplir con las normativas más exigentes.

- Generar una cultura interna de seguridad.

Nuestro enfoque es ágil, escalable y adaptado a las necesidades reales de cada pyme.

Porque estar protegidos no debería ser complicado, costoso ni lento.

Protege hoy el futuro de tu empresa.

👉 Reserva una consultoría sin compromiso con nuestro equipo de expertos:

BRONTOBYTE CLOUD