Microsoft 365 no protege todo: Brontobyte Cloud Backup sí, y a un precio que sorprende

La forma más sencilla y fiable de proteger los datos

Después de tres días analizando curiosidades, responsabilidades y funcionalidades clave, hoy llega la pieza que completa el puzzle: la solución profesional de Brontobyte Cloud para proteger por completo Microsoft 365 utilizando la tecnología líder del mercado: Veeam Backup for Microsoft 365.

A diferencia de las funcionalidades nativas, nuestra solución garantiza recuperación real, incluso ante escenarios críticos como cifrado de SharePoint, eliminación masiva, ataques internos o corrupción de elementos. Las copias se almacenan en nuestra nube privada, totalmente independiente del tenant y ubicada en los mejores centros de datos españoles, garantizando soberanía del dato, cumplimiento normativo y rendimiento óptimo.

La solución ofrece restauración granular real: desde un único correo hasta bibliotecas completas, versiones específicas, grupos de Teams, chats o archivos individuales. Además, incluye backup de Microsoft Entra ID, imprescindible hoy en día para proteger identidades, roles, políticas y configuraciones que podrían paralizar toda la organización si se ven comprometidas.

Su arquitectura “as-a-service” elimina complejidades, reduce costes operativos y permite a cualquier empresa cumplir NIS2, ISO 27001 y ENS con evidencias y trazabilidad sólida. La retención ilimitada y el almacenamiento sin restricciones garantizan que la organización pueda recuperar cualquier dato sin límites temporales ni sobrecostes.

Todo esto se acompaña de soporte experto 8/5 y 24/7 en incidentes críticos, orientación personalizada y la posibilidad de evaluar la solución en un entorno de prueba gratuito de 15 días.

La combinación de tecnología Veeam + infraestructura propia + soporte local convierte esta propuesta en una solución única en el mercado.

Protección real, retención real y recuperación real.

Por fin, el backup que Microsoft 365 necesitaba: la forma más

sencilla y fiable de proteger tus datos.

¿La información está en la nube… pero está realmente protegida?

Gran parte del trabajo de las empresas se desarrolla en Microsoft 365: correos, documentos, calendarios, sitios colaborativos y configuraciones que permiten que todo funcione. Sin embargo, la nube por sí sola no garantiza protección completa. Por eso, cada vez más organizaciones buscan una manera clara, profesional y confiable de asegurar sus datos sin complicaciones.

Brontobyte Cloud Backup para Microsoft 365 con Veeam nace para ofrecer una protección completa, automatizada y flexible, diseñada para que tu información esté siempre disponible cuando la necesites.

Una solución pensada para cubrir todos los ángulos

La continuidad operativa depende de la capacidad de recuperar la información en cualquier momento. Nuestra plataforma se adapta a distintas situaciones del día a día, desde la gestión habitual hasta incidentes inesperados:

- Conservación garantizada, incluso si un usuario elimina contenidos por error o deja la organización.

- Copias automatizadas, que incluyen buzones, archivos, sitios colaborativos y configuraciones críticas.

- Acceso a versiones anteriores, ideal para auditorías, revisiones o comprobaciones.

- Compatibilidad total, gracias al uso del formato nativo de Microsoft.

Todo se gestiona desde un entorno claro y sencillo, pensado para simplificar el trabajo del equipo técnico.

Recuperaciones rápidas y flexibles

Cuando se necesita información, lo importante es acceder a ella sin demoras. Brontobyte Cloud y Veeam permiten restaurar cualquier elemento —un correo, un documento, un sitio o un equipo completo— sin procesos complejos ni largos tiempos de espera.

Opciones de restauración:

- Elementos individuales: correos, archivos o chats.

- Carpetas o sitios completos: bibliotecas de SharePoint, Teams o OneDrive.

- Recuperaciones masivas: para incidentes o eliminación accidental.

De esta forma, los equipos pueden continuar su trabajo con normalidad y mínimo impacto.

Retención y almacenamiento sin límites

La retención prolongada es clave para auditorías, requisitos normativos o procesos internos. Nuestra infraestructura en los mejores centros de datos españoles permite conservar la información sin límites de tiempo ni espacio, manteniendo soberanía y control del dato.

Modelo de servicio claro y predecible:

- Sin costes de instalación.

- Sin cargos por ancho de banda.

- Sin restricciones de retención.

- Contratos flexibles según tus necesidades.

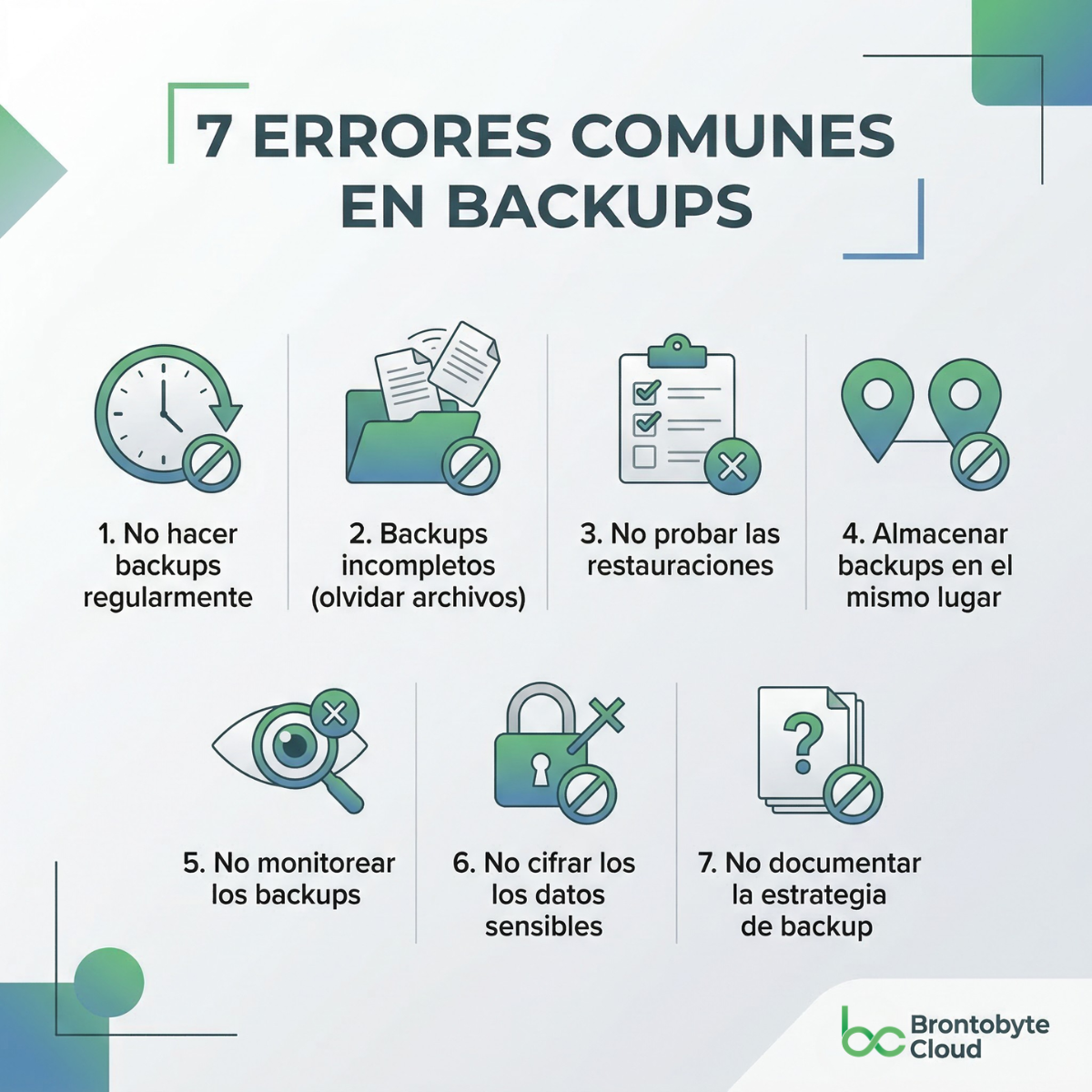

Por qué un backup independiente de Microsoft 365 es esencial

Microsoft 365 incorpora funcionalidades útiles, como versionado, papelera y replicación, pero no constituyen un sistema de backup completo ni independiente. Cada organización debe garantizar la conservación y recuperación de sus datos.

Ejemplos prácticos:

- La papelera de SharePoint tiene caducidad limitada.

- Los archivos de Teams se almacenan en SharePoint y OneDrive.

- Los logs de auditoría tienen retenciones acotadas según la licencia.

- La replicación está pensada para disponibilidad, no para restaurar versiones antiguas.

Un backup externo complementa estas funciones, proporcionando un punto de referencia seguro y accesible para cualquier restauración.

Capacidades modernas que marcan la diferencia

Automatización inteligente: detecta nuevos usuarios, equipos o sitios automáticamente, reduciendo carga operativa y asegurando protección completa.

Protección de identidades con backup de Entra ID: roles, políticas y configuraciones críticas quedan respaldadas, permitiendo restablecer la operativa del entorno si es necesario.

Controles avanzados de seguridad: cifrado, auditoría detallada, roles de acceso y visibilidad en tiempo real facilitan el cumplimiento de NIS2, ISO 27001 y ENS.

Soberanía del dato: toda la información se almacena en España, con transparencia, seguridad y cumplimiento normativo.

Cumplimiento normativo simplificado

Nuestra solución facilita los requisitos de trazabilidad, evidencia y recuperación que exigen normativas como NIS2, ISO 27001 o ENS:

- Copias continuas y verificables.

- Restauraciones documentables y auditables.

- Conservación ilimitada de información.

- Informes y paneles que simplifican auditorías.

Esto permite a las empresas afrontar revisiones o certificaciones con confianza y tranquilidad.

Acompañamiento experto en todo momento

Brontobyte Cloud no solo ofrece tecnología, sino acompañamiento profesional a través de nuestros partners certificados, guía a cada cliente desde la configuración inicial hasta la resolución de necesidades puntuales.

También ofrecemos demos y webinars personalizados para explorar la consola, resolver dudas y probar la solución en un entorno de evaluación.

Conclusión: tranquilidad, confianza y continuidad

Proteger los datos en la nube no debería ser complejo. La combinación de Brontobyte Cloud y Veeam ofrece una forma clara, segura y flexible de garantizar que la información de Microsoft 365 esté siempre disponible, sin restricciones y con soporte experto.

Es una solución diseñada para aportar estabilidad, continuidad y confianza, acompañando a las organizaciones en su crecimiento y retos tecnológicos.

Cuando los datos están bien protegidos, todo lo demás puede avanzar con seguridad. La seguridad no termina en la plataforma que utilizas: debe complementarse con estrategias externas, verificables y preparadas para cualquier incidente.

Protege hoy la información crítica de tu empresa. Tu continuidad depende de ello.