Cómo garantizar la soberanía de datos

Claves prácticas para proteger la información crítica de tu empresa

Cada vez más organizaciones migran sus sistemas a la nube buscando flexibilidad, eficiencia y escalabilidad. Sin embargo, hay una pregunta que muchas veces se pasa por alto: ¿quién tiene realmente el control de tus datos?

La soberanía de datos no es solo un concepto legal o técnico; es una cuestión estratégica. Implica saber dónde se almacenan los datos, bajo qué legislación están protegidos y quién puede acceder a ellos. Gestionarlo correctamente permite operar con confianza, cumplir normativas y proteger uno de los activos más valiosos de cualquier empresa: la información.

¿Qué es la soberanía de datos?

La soberanía de datos se refiere a que la información está sujeta a las leyes del país donde se almacena físicamente. Esto tiene implicaciones directas en:

- Protección de datos personales

- Acceso por parte de autoridades

- Cumplimiento normativo (como RGPD)

- Transferencias internacionales de datos

En la práctica, significa que no basta con usar la nube: es imprescindible saber en qué jurisdicción operan tus datos y qué normas los regulan.

¿Por qué es importante para tu empresa?

1. Cumplimiento normativo

Regulaciones como el Reglamento General de Protección de Datos (ENS, ISO27001, NIS2, RGPD) en Europa exigen garantías claras sobre el tratamiento y almacenamiento de datos. No cumplirlas puede derivar en sanciones importantes.

2. Control y transparencia

Saber dónde están tus datos y quién puede acceder a ellos reduce riesgos y mejora la toma de decisiones.

3. Protección frente a accesos externos

Algunas legislaciones permiten a gobiernos acceder a datos alojados en proveedores bajo su jurisdicción, incluso si la empresa está en otro país.

4. Confianza del cliente

Cada vez más clientes valoran que sus datos estén protegidos bajo normativas estrictas y transparentes.

Riesgos habituales que conviene evitar

- Desconocer la ubicación real de los datos en entornos cloud

- Depender de proveedores con legislación ambigua o extracomunitaria

- No revisar los acuerdos de tratamiento de datos (DPA)

- Falta de cifrado o control de accesos adecuado

Estos errores no suelen ser evidentes al principio, pero pueden tener impacto a medio y largo plazo.

Claves para garantizar la soberanía de datos

1. Elegir proveedores cloud con jurisdicción clara

Optar por proveedores que operen dentro de la Unión Europea permite asegurar el cumplimiento con normativas como el RGPD. Además, facilita auditorías y control legal.

Buena práctica: verificar siempre la ubicación de los centros de datos y la legislación aplicable.

2. Implementar cifrado de extremo a extremo

El cifrado protege los datos tanto en tránsito como en reposo. Incluso si hubiera un acceso no autorizado, la información seguiría siendo ilegible.

- Cifrado en tránsito (TLS)

- Cifrado en reposo (AES-256 u otros estándares robustos)

- Gestión segura de claves

3. Definir políticas de acceso y control

Aplicar el principio de mínimo privilegio:

- Solo acceden quienes realmente lo necesitan

- Autenticación multifactor (MFA)

- Monitorización de accesos

Esto reduce significativamente la superficie de riesgo.

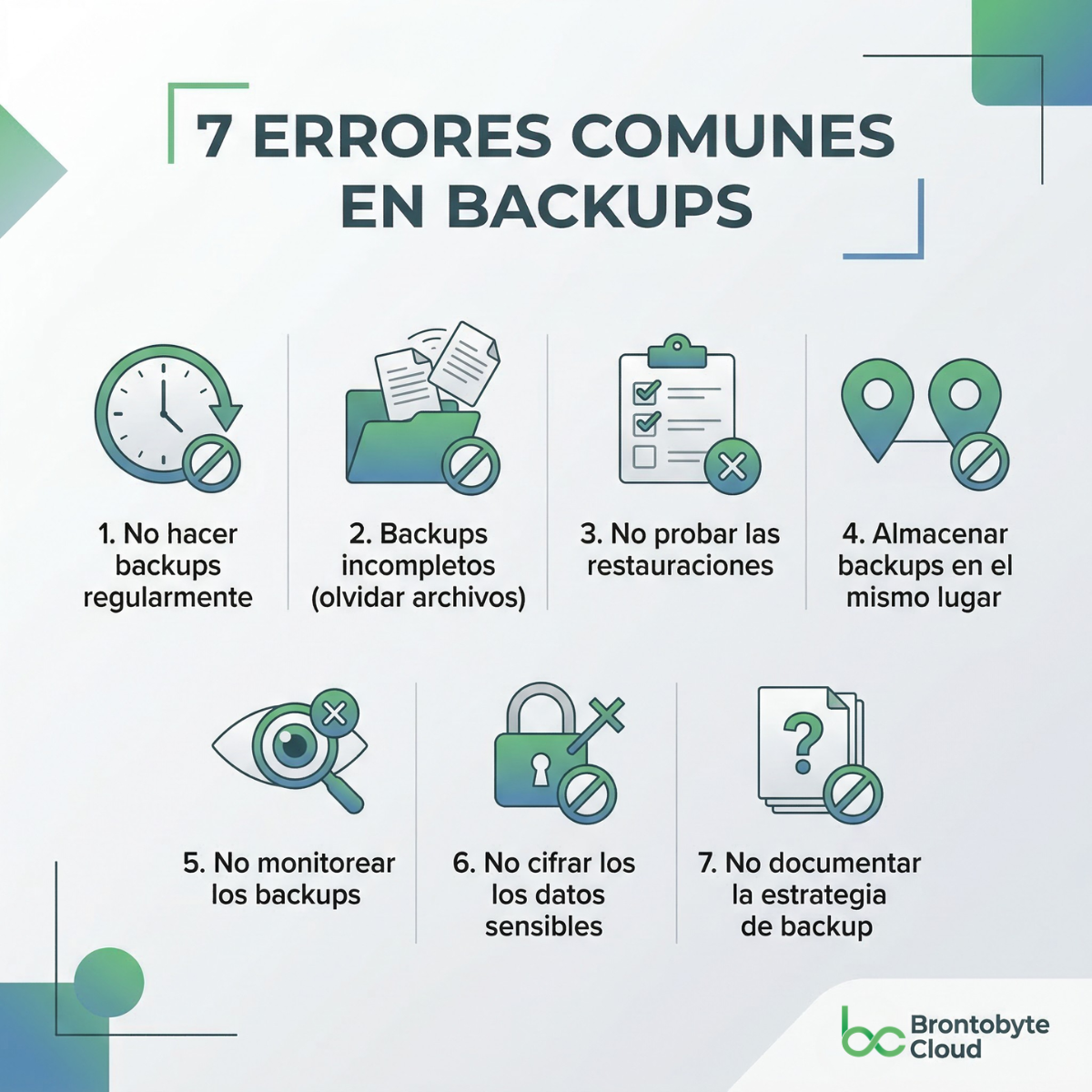

4. Diseñar una estrategia de backup alineada

Los backups también deben cumplir con la soberanía de datos. No sirve de nada proteger los datos principales si las copias están fuera de control.

Recomendaciones:

- Ubicación del backup dentro de la misma jurisdicción

- Inmutabilidad para evitar manipulaciones

- Pruebas periódicas de recuperación

5. Revisar contratos y acuerdos legales

Es fundamental analizar:

- Dónde se procesan los datos

- Qué terceros intervienen

- Qué ocurre en caso de incidente

Un contrato claro evita sorpresas.

6. Monitorización y auditoría continua

La soberanía de datos no es algo que se configura una vez y se olvida. Requiere supervisión constante:

- Logs de acceso

- Auditorías periódicas

- Evaluaciones de cumplimiento

Un enfoque práctico: combinar tecnología y estrategia

Garantizar la soberanía de datos no depende de una única herramienta. Es el resultado de combinar:

- Infraestructura adecuada

- Buenas prácticas de seguridad

- Conocimiento normativo

- Gestión continua

En este contexto, contar con soluciones especializadas permite simplificar la complejidad y asegurar que todos los elementos trabajan de forma coordinada.

El papel de un partner especializado

Trabajar con un partner tecnológico con experiencia en cloud, backup y ciberseguridad facilita:

- Selección de proveedores adecuados

- Diseño de arquitecturas seguras

- Implementación de políticas de cumplimiento

- Monitorización continua

Este acompañamiento permite a las empresas centrarse en su actividad, con la tranquilidad de que sus datos están protegidos y bajo control.

Conclusión: control, cumplimiento y confianza

La soberanía de datos no es una barrera para la innovación, sino un pilar para construir entornos digitales sólidos y fiables.

Cuando una organización sabe exactamente dónde están sus datos, cómo se protegen y bajo qué normativa operan, gana algo más que seguridad: gana control, cumplimiento y confianza.

Adoptar un enfoque proactivo, apoyado en buenas prácticas y soluciones especializadas, permite avanzar con seguridad en un entorno cada vez más digitalizado.

Porque proteger los datos no es solo una necesidad técnica, sino una decisión estratégica que impulsa el crecimiento sostenible de cualquier empresa.