Lecciones aprendidas de incidentes de pérdida de datos

En tecnología, hay una realidad que todas las organizaciones comparten: tarde o temprano, se enfrentan a algún tipo de incidencia. No siempre es un gran ciberataque ni un desastre natural. A veces es un error humano, una mala configuración o una actualización fallida. Lo que marca la diferencia no es que ocurra el incidente, sino cómo se ha preparado la empresa para afrontarlo.

A lo largo de los últimos años, informes como el Data Breach Investigations Report (DBIR) de Verizon han señalado de forma recurrente que el error humano sigue siendo un factor relevante en incidentes de seguridad. Por su parte, estudios globales como el Cost of a Data Breach Report de IBM evidencian que la falta de preparación y de planes probados incrementa el impacto económico y operativo de los incidentes.

Sin caer en alarmismos, estos datos muestran una conclusión clara: la pérdida de datos no suele ser fruto de un único fallo, sino de una cadena de decisiones mejorables.

A continuación, compartimos algunas lecciones clave que las organizaciones han aprendido tras enfrentarse a incidentes reales de pérdida de datos.

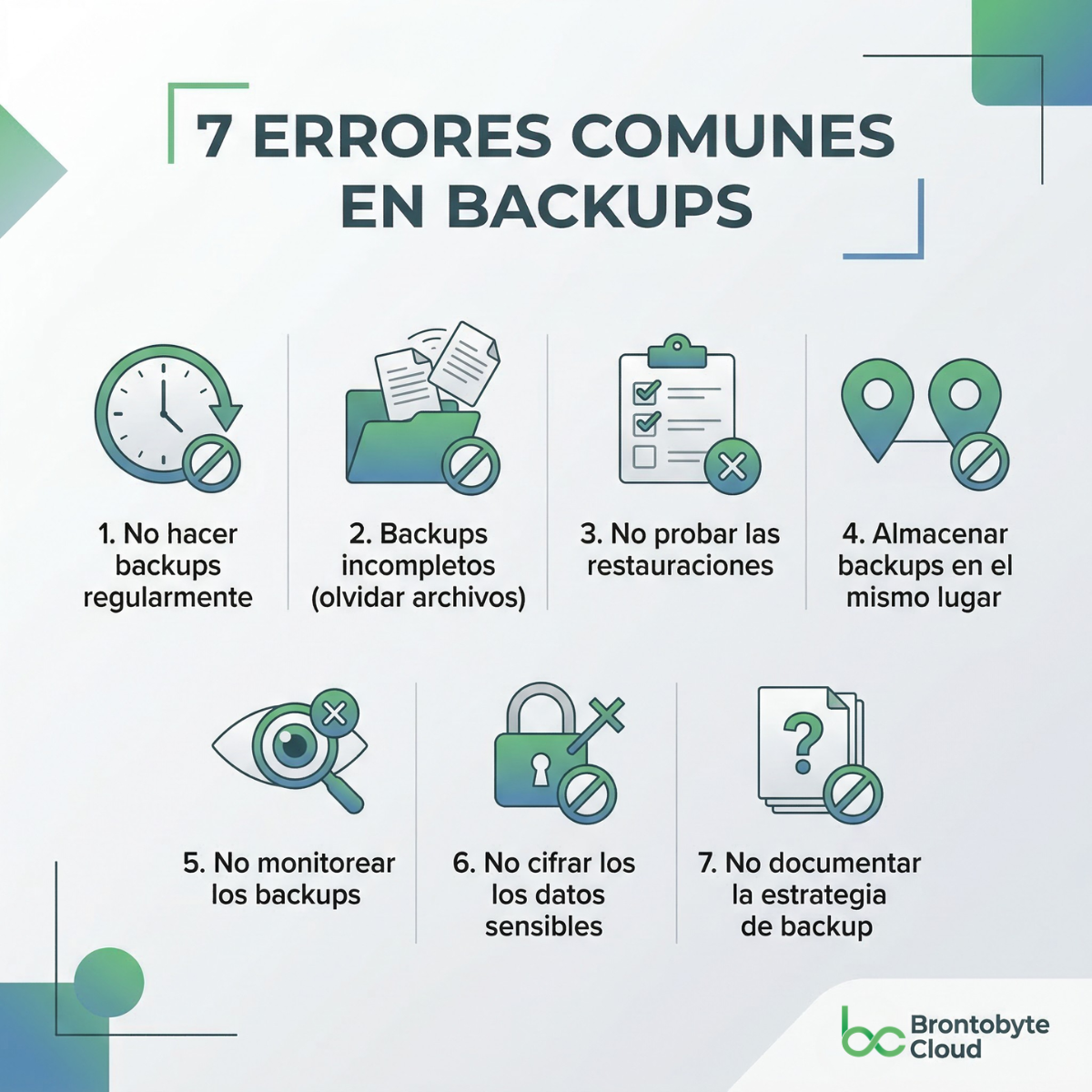

1. El backup no es solo una copia: es una estrategia

Muchas empresas descubren demasiado tarde que tener “copias” no equivale a tener una estrategia de backup.

Un backup eficaz implica:

- Definir RPO (Recovery Point Objective) adecuados.

- Establecer RTO (Recovery Time Objective) realistas.

- Aplicar la regla 3-2-1 (al menos tres copias, en dos soportes distintos, una fuera de la ubicación principal).

- Verificar periódicamente la integridad de las copias.

La lección es clara: sin diseño estratégico, el backup se convierte en una falsa sensación de seguridad.

2. No probar la recuperación es uno de los errores más comunes

Según buenas prácticas recogidas por organismos como el National Institute of Standards and Technology (NIST), dentro de sus marcos de gestión de continuidad y recuperación, los planes deben ser probados y validados periódicamente.

En múltiples incidentes reales, las organizaciones han comprobado que:

- Las copias existían, pero no eran recuperables.

- Los tiempos de restauración eran muy superiores a lo previsto.

- El procedimiento dependía de una única persona.

Probar la recuperación no es una tarea técnica puntual; es un proceso continuo que forma parte de la resiliencia operativa.

3. La complejidad técnica aumenta el riesgo operativo

Infraestructuras híbridas (físico, virtual y cloud), múltiples proveedores y herramientas desconectadas pueden dificultar la gestión.

Cuando los entornos no están unificados:

- Se pierde visibilidad.

- Se generan silos de información.

- Se incrementa el riesgo de configuraciones inconsistentes.

La experiencia demuestra que la simplificación y la gestión centralizada reducen errores y mejoran la capacidad de respuesta ante incidentes.

4. El factor humano sigue siendo determinante

De acuerdo con datos recurrentes del DBIR de Verizon, el componente humano —ya sea por errores, configuraciones incorrectas o credenciales comprometidas— forma parte significativa de los incidentes.

Esto no implica señalar responsabilidades individuales, sino reforzar tres pilares:

- Formación continua.

- Procesos bien definidos.

- Automatización cuando sea posible.

La tecnología protege, pero los procesos y la cultura organizativa consolidan esa protección.

5. La inmutabilidad y el aislamiento aportan una capa adicional de resiliencia

Las copias de seguridad tradicionales pueden verse comprometidas si no cuentan con mecanismos adicionales de protección.

Las estrategias modernas incorporan:

- Backups inmutables.

- Aislamiento lógico o físico.

- Políticas de retención bien definidas.

Estos enfoques están alineados con recomendaciones de buenas prácticas en resiliencia frente a ransomware y otras amenazas actuales, promovidas por marcos internacionales de ciberseguridad.

No se trata de añadir complejidad, sino de añadir capas de control bien diseñadas.

6. La continuidad del negocio no es solo tecnología

Un incidente de pérdida de datos no impacta únicamente en servidores o aplicaciones.

Puede afectar a:

- Operaciones.

- Atención al cliente.

- Reputación.

- Cumplimiento normativo.

Por ello, los planes de recuperación deben estar integrados dentro de una estrategia más amplia de continuidad de negocio, alineada con estándares internacionales como ISO 22301 (gestión de continuidad).

Cuando la recuperación está bien planificada, la organización transmite confianza incluso en situaciones adversas.

7. La preparación reduce el impacto y mejora la toma de decisiones

Los informes de IBM han mostrado que las organizaciones con planes de respuesta bien definidos y equipos preparados reducen el impacto económico y el tiempo de recuperación tras un incidente.

La diferencia no suele estar en la tecnología aislada, sino en:

- La anticipación.

- La planificación.

- La revisión periódica.

- La alineación entre IT y dirección.

Prepararse no significa asumir que algo va a fallar, sino entender que la resiliencia forma parte natural de cualquier entorno tecnológico moderno.

Una visión constructiva: de la experiencia a la mejora continua

Cada incidente documentado en el sector tecnológico deja aprendizajes valiosos. Las organizaciones que evolucionan no son las que nunca enfrentan incidencias, sino las que integran esas lecciones en su estrategia.

En entornos donde los datos son un activo crítico, trabajar con un enfoque estructurado, probado y alineado con estándares internacionales permite transformar la incertidumbre en confianza.

La resiliencia no se construye en el momento del incidente; se diseña mucho antes.

Adoptar buenas prácticas, revisar periódicamente los planes y contar con soluciones adecuadas a cada entorno permite afrontar cualquier situación con serenidad, control y profesionalidad.

Porque proteger la información no es solo una cuestión técnica: es una decisión estratégica orientada a la continuidad, la confianza y el crecimiento sostenible.