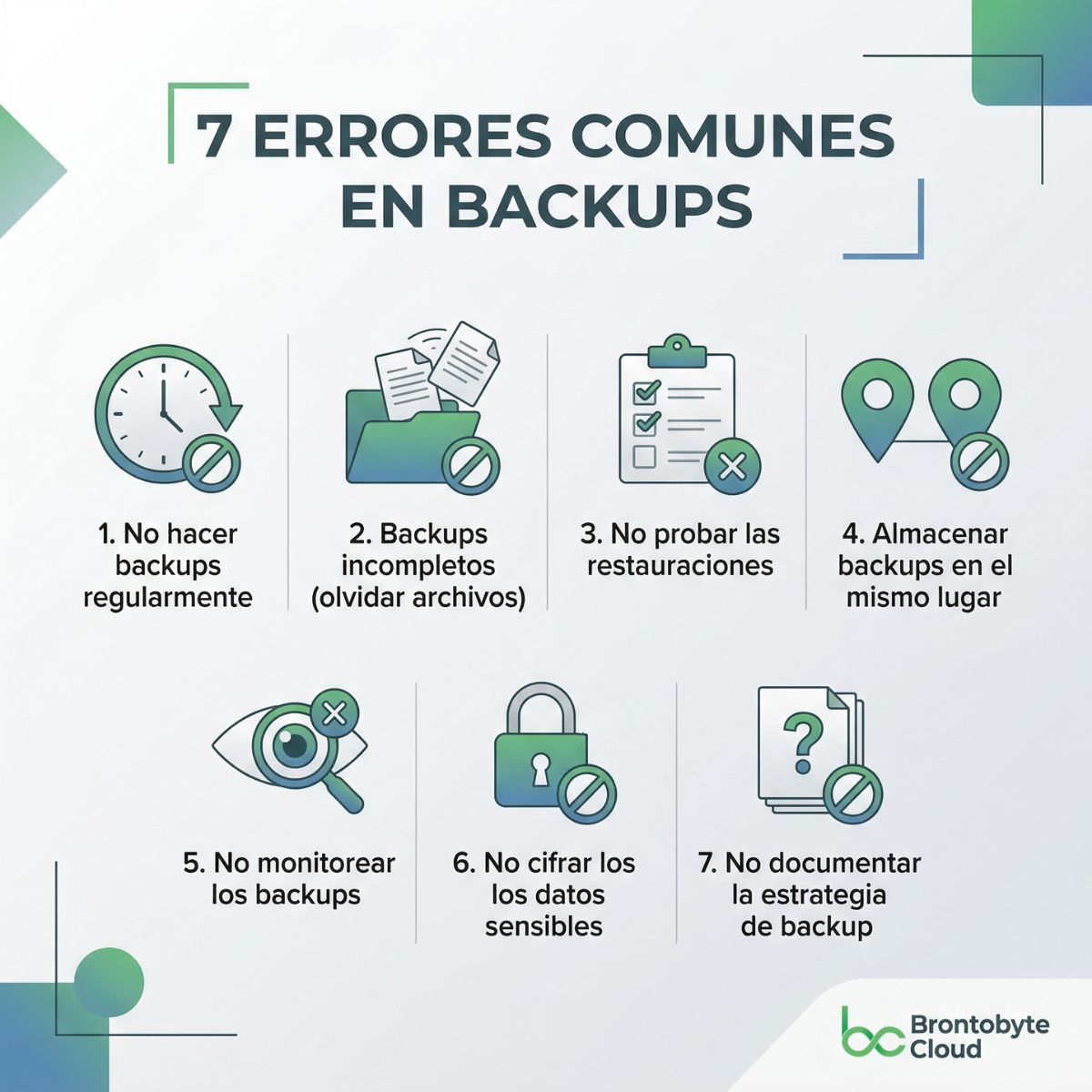

Los 7 errores más comunes al hacer backups y cómo evitarlos

Proteger los datos adecuadamente no siempre es tan sencillo como parece. Un backup confiable no es solo una copia de seguridad, sino una estrategia integral que asegura que, ante cualquier eventualidad, tu información crítica esté disponible de manera rápida y segura.

A continuación, te presentamos los 7 errores más comunes al hacer backups, explicados de manera clara y práctica, y cómo puedes evitarlos para mantener tus datos protegidos y tu negocio tranquilo.

1. No tener una estrategia clara de backup

Uno de los errores más frecuentes es realizar copias de seguridad de manera ad-hoc, sin un plan definido. Esto equivale a llenar un armario con documentos importantes sin clasificar ni etiquetar nada: encontrar lo que necesitas cuando surge un problema se vuelve complicado.

- Cómo evitarlo:

Define un plan de backup que contemple qué datos se respaldan, con qué frecuencia y cómo se almacenan. Incluye distintos niveles de protección según la criticidad de la información.

2. Depender de un solo tipo de backup

Algunas empresas confían únicamente en backups locales, mientras que otras solo usan soluciones en la nube. Cada opción tiene ventajas, pero depender exclusivamente de una puede dejarte vulnerable.

- Cómo evitarlo:

Implementa una estrategia híbrida que combine copias locales y en la nube. Esto garantiza rapidez de recuperación y disponibilidad ante desastres físicos o problemas de conectividad.

3. No verificar la integridad de los backups

Hacer copias de seguridad no es suficiente si no confirmas que los datos se pueden recuperar correctamente. Muchas veces, los backups contienen errores o archivos incompletos, y no nos damos cuenta hasta que es demasiado tarde.

- Cómo evitarlo:

Realiza pruebas de restauración periódicas. Esto asegura que tus backups son válidos y que puedes confiar en ellos cuando los necesites.

4. Ignorar la protección contra ransomware y malware

Los ataques de ransomware pueden cifrar no solo tus sistemas activos, sino también tus backups, dejándote sin opción de recuperación si no tomas precauciones.

- Cómo evitarlo:

Usa backups inmutables o versionados, con protección contra modificaciones no autorizadas. Esto garantiza que siempre tengas una copia segura, incluso si tu sistema se ve comprometido.

5. No considerar la retención adecuada

Eliminar backups demasiado pronto o mantenerlos indefinidamente sin control puede generar problemas: desde pérdida de información crítica hasta ocupación innecesaria de espacio de almacenamiento.

- Cómo evitarlo:

Define políticas de retención basadas en la importancia de los datos y requisitos legales. Esto optimiza recursos y asegura que los datos estén disponibles cuando realmente importan.

6. Falta de documentación y seguimiento

Un backup efectivo requiere seguimiento y registro. Sin documentación, es difícil saber cuándo se realizó la última copia o quién es responsable de su supervisión.

- Cómo evitarlo:

Lleva un registro claro de cada backup, incluyendo fecha, responsable, tipo de backup y ubicación. La documentación facilita auditorías y garantiza una gestión ordenada y profesional.

7. No actualizar la estrategia con el tiempo

La infraestructura, los sistemas y las amenazas evolucionan constantemente. Mantener la misma estrategia de backup durante años sin revisarla puede dejar vacíos de protección.

- Cómo evitarlo:

Revisa y actualiza tu estrategia periódicamente. Evalúa nuevas tecnologías, revisa los cambios en tus sistemas y ajusta la frecuencia y el tipo de backups según las necesidades actuales de tu empresa.

Conclusión

Los backups son una pieza clave para la continuidad y resiliencia de cualquier organización. Evitar estos errores comunes no solo protege tus datos, sino que también aporta confianza y tranquilidad a tu equipo y a tus clientes.

En Brontobyte Cloud, acompañamos a las empresas en la implementación de soluciones de backup modernas y seguras, combinando tecnología avanzada, buenas prácticas y soporte experto. Con una estrategia sólida y consciente, tus datos estarán protegidos y tu negocio preparado para cualquier eventualidad, de manera confiable y sin complicaciones.