¿Qué debo hacer si me piden un rescate de un ransomware?

Brontobyte Cloud • 29 de septiembre de 2021

Kaspersky Lab ha publicado un estudio global de ransomware que explica que la mejor manera de poner fin a este ciberdelito es no pagar un rescate por la información, ya que este dinero permite que este modelo prospere y sobreviva.

El año pasado, casi un tercio de las víctimas de ransomware en España pagaron un rescate para recuperar el acceso a sus datos.

Sin embargo, para el 13% de ellos, esto no garantiza la devolución de los datos robados.

Estos datos muestran que hay un porcentaje de los consumidores que han pagado un rescate por sus datos en los últimos 12 meses. La jefa de marketing de productos de consumo de Kaspersky Lab dijo que las transferencias de dinero no garantizan reembolsos.

Datos de ransomware en España

Los usuarios españoles parecen ser más conscientes de la importancia de evitar los costos de las infecciones de ransomware, ya que la tasa de víctimas de ransomware en todo el mundo aumentó al 56%.

El porcentaje de víctimas en todo el mundo que pagaron un rescate el año pasado para recuperar el acceso a sus datos fue mayor entre los encuestados de 35 a 44 años de todo el mundo: el 65% admitió haber pagado, en comparación con el 52% entre los más jóvenes (entre 16 y 24 años) y 11% de los mayores de 55.

¿Tengo que pagar por el rescate de un ransomware?

Hoy en día, el 26% de los españoles encuestados dijeron que conocían el ransomware el año pasado. Es importante destacar que este número crece con la difusión del trabajo a distancia.

A continuación os dejamos unas cuantas recomendaciones si os encontráis en esta situación:

- No deberíamos pagar el rescate si un dispositivo ha sido bloqueado. Pagar cantidades exorbitantes sólo alienta a los ciberdelincuentes para seguir operando. Lo que se debe hacer es intentar ponerse en contacto con la seguridad local y reportar el ataque.

- Tratar de encontrar el nombre del troyano ransomware. Esta información puede ayudar a los profesionales de la ciberseguridad a decodificar la amenaza y mantener el acceso a los archivos.

- No haga clic en enlaces en mensajes de spam o sitios web desconocidos, ni abra archivos adjuntos de correo electrónico de remitentes en los que no confía. Nunca conecte unidades USB u otros dispositivos de almacenamiento extraíbles en su computadora a menos que sepa de dónde provienen. Proteja su computadora del ransomware con una solución integral de seguridad de Internet.

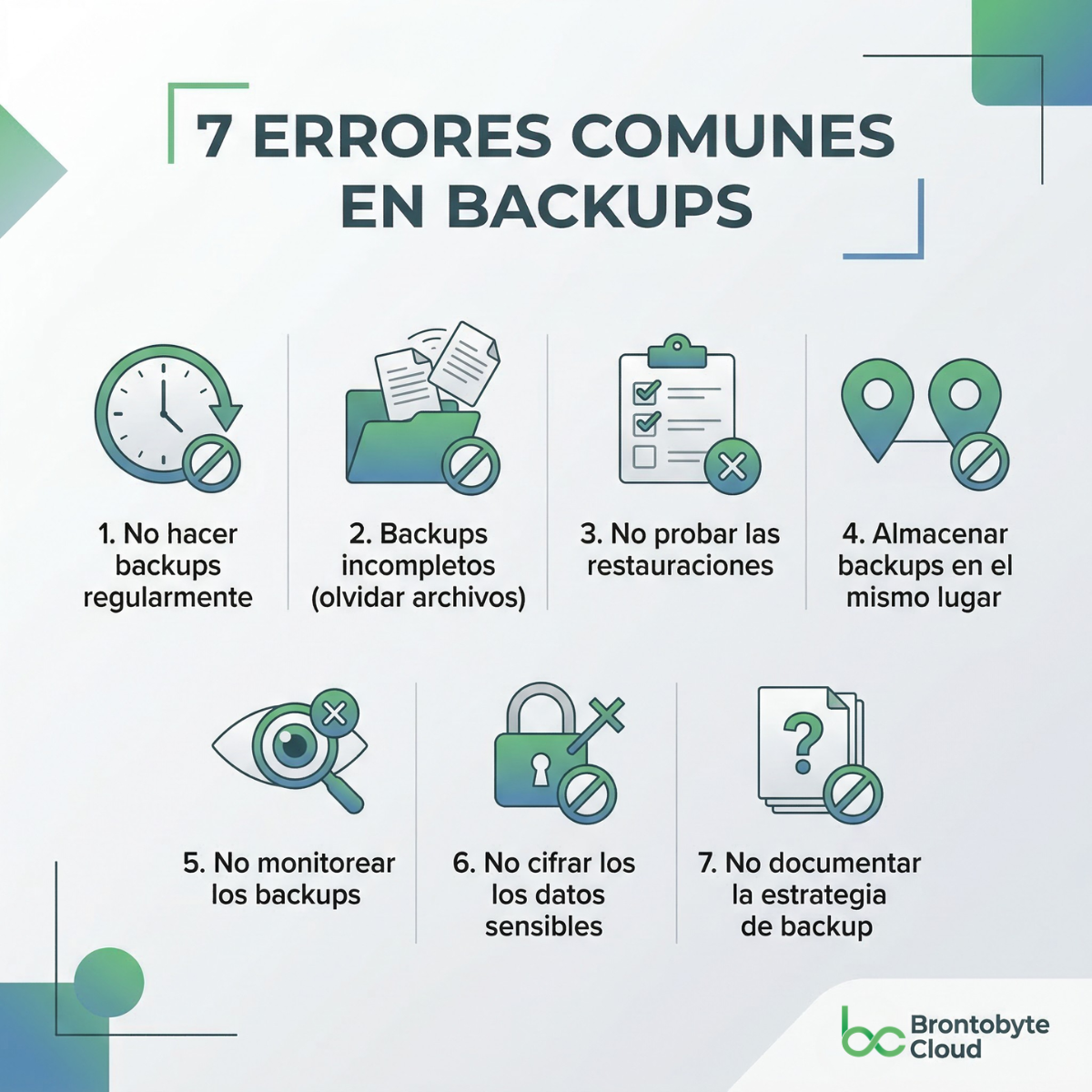

- Haga una copia de seguridad de su dispositivo para proteger sus datos de los ataques.

Esperamos que estos consejos os sean útiles y os ayuden a tomar una decisión en caso que seáis víctimas de un ataque de ransomware.

Els rumors sobre una possible incidència de seguretat a Hisenda han tornat a posar la ciberseguretat al centre de l’actualitat. Davant aquesta situació, RAC1 va contactar telefònicament amb Josep Guasch , CEO de Brontobyte Cloud i president de l’ Associació de Ciberseguretat de Catalunya (ASCICAT) , per aportar context, criteri tècnic i una visió responsable. Guasch va destacar que no totes les informacions tenen el mateix grau de certesa . En aquest cas es tractava d’un rumor encara en anàlisi, no d’un atac confirmat , i va advertir sobre el risc de generar alarma sense evidències. Durant la conversa, va explicar per què grans organismes i infraestructures crítiques són objectius habituals del cibercrim. No només pel volum de dades que gestionen, sinó també per la complexitat de les seves infraestructures, la multiplicitat de sistemes i accessos, i la dependència de proveïdors externs. Aquestes condicions poden augmentar la superfície d’atac, fins i tot quan es compleixen estrictament les normatives. Un altre punt clau va ser el valor de les dades personals. Quan els atacants disposen de dades reals , poden fer phishing i extorsions molt més creïbles , mitjançant trucades, SMS o correus electrònics que semblen legítims. Guasch va remarcar que, encara que no existeix un sistema totalment infal·lible , aplicar capes de seguretat addicionals i complir amb les normatives europees redueix significativament els riscos. També va subratllar la responsabilitat compartida: no només les grans empreses i administracions públiques, sinó també ciutadans i petites organitzacions, han d’adoptar mesures de seguretat bàsiques i conscienciar-se sobre el risc digital. La intervenció a RAC1 deixa un missatge clar: la ciberseguretat no és només una qüestió tecnològica , sinó una responsabilitat que combina normativa, tecnologia i conscienciació. En un moment de creixent complexitat digital, la informació fiable i el sentit comú són claus per protegir dades i reduir riscos. 🔹 Escolta la conversa completa a RAC1 per entendre de primera mà les explicacions de Josep Guasch sobre aquesta temàtica crítica: RAC1 · Programa No ho sé A Brontobyte Cloud , treballem cada dia amb aquesta mateixa visió: protegir dades, garantir la continuïtat del negoci i aportar criteri real davant un món digital cada cop més complex.

En un mundo donde los datos se han convertido en el activo más valioso de cualquier empresa, garantizar su protección es fundamental. Pero, ¿cómo podemos asegurarnos de que nuestras copias de seguridad estén realmente seguras frente a cualquier imprevisto, ya sea un error humano, un fallo técnico o incluso un ataque de malware? Aquí es donde la inmutabilidad de los backups se convierte en una herramienta clave para proteger tu información crítica. ¿Qué es un backup inmutable? Podemos imaginar un backup inmutable como un “archivo de seguridad blindado”. Una vez que se guarda, no puede ser eliminado ni modificado durante un período de tiempo definido. Esto significa que, incluso si alguien intenta borrar o encriptar tus datos, la copia inmutable permanecerá intacta. Este concepto es especialmente útil para protegerse contra amenazas modernas como ransomware o cualquier actividad maliciosa que pueda comprometer tus datos, así como para prevenir errores internos accidentales que podrían causar pérdida de información. Con Veeam Cloud Connect de Brontobyte Cloud , tus backups se almacenan en un repositorio S3 inmutable , lo que añade varias capas de protección: Inmutabilidad configurable: Puedes definir el periodo durante el cual los datos no pueden ser eliminados ni modificados. Protección contra ataques y errores internos: Tanto los ataques externos como las acciones accidentales internas no afectarán la integridad de tus datos. Georeplicación y deduplicación: Tus backups se distribuyen de manera geográfica y eficiente, optimizando el almacenamiento y garantizando disponibilidad incluso ante fallos regionales. Escalabilidad horizontal: La inmutabilidad se puede habilitar en cualquier nivel de tu repositorio, permitiendo que tus copias de seguridad crezcan sin comprometer la seguridad. En la práctica, esto significa que siempre tendrás una versión intacta y confiable de tus datos , lista para recuperarse ante cualquier eventualidad. Imagina tener un archivo que, sin importar lo que ocurra en tu infraestructura, permanece seguro y recuperable: eso es exactamente lo que proporciona la inmutabilidad. Beneficios concretos para tu empresa Adoptar un enfoque de backups inmutables no solo aumenta la seguridad, sino que también aporta tranquilidad y control: Recuperación confiable: Siempre habrá una copia segura de tus datos lista para restaurar. Cumplimiento normativo: Muchas normativas de protección de datos exigen medidas de seguridad que incluyen la integridad de los backups. Reducción de riesgos: Minimiza el impacto de incidentes como malware, borrado accidental o fallos de infraestructura. Optimización de recursos: La deduplicación geográfica y la escalabilidad permiten almacenar grandes volúmenes de datos de manera eficiente. Piensa en ello como tener un seguro que no solo protege contra imprevistos, sino que también garantiza que tu empresa pueda continuar operando sin interrupciones. Conclusión La seguridad de los datos no es un lujo: es una necesidad. Contar con backups inmutables, como los que ofrece Veeam Cloud Connect de Brontobyte Cloud, te permite garantizar que tus datos críticos estén siempre disponibles, protegidos y recuperables. Adoptar buenas prácticas de gestión y protección de backups no solo te protege de riesgos, sino que también genera confianza y tranquilidad en tu equipo y en tus clientes. Con la inmutabilidad, cada copia de seguridad se convierte en un pilar sólido de tu estrategia de protección de datos, asegurando que, pase lo que pase, tu información más valiosa siempre estará a salvo.