Cuatro objetos que te pueden espiar sin que te des cuenta

Brontobyte Cloud • 24 de agosto de 2022

Hoy en día, cada vez son más los objetos domésticos que cuentan con conexión a internet, sobre todo porque se estima que hay más de 22 millones de estos dispositivos en el mundo. La hiperconectividad en los hogares ofrece innumerables beneficios, pero también aumenta los posibles puntos de ataque para los ciberdelincuentes, por lo que debemos estar más atentos y proteger todo lo que nos rodea. Por esta razón, se advierte sobre 4 objetos que pueden ser pirateadas para monitorear a los ocupantes de la casa con el objetivo de proporcionar la clave para protegerse de estos intrusos invisibles.

La lista de dispositivos que podrías ser utilizados por los cibercriminales para espiar a los usuarios de una casa son:

- Televisores: La mayoría de los televisores del mercado no solo tienen conexión a Internet incorporada, sino también cámaras y micrófonos para permitir realizar videollamadas o comandos de voz del usuario, también poder cambiar de canal sin tener que tocar el mando a distancia. Es importante tener en cuenta que estos dispositivos pueden escuchar o ver todo lo que se dice o hace en la habitación en la que se encuentran, por lo que un elemento que parece inocente puede usarse para infiltrarse en nuestro espacio privado. La mejor manera de evitar estos riesgos es deshabilitar o al menos restringir los permisos de estas aplicaciones. Otra posibilidad es cubrir la cámara cuando no esté en uso.

- Ordenador: Los ordenadores portátiles y de escritorio son dispositivos que almacenan innumerables datos, documentos y fotos de los usuarios. De hecho, debido al trabajo remoto, ahora es común almacenar también datos de la empresa, que es información muy útil para los ciberdelincuentes. Estos dispositivos tienen un micrófono y una cámara, que son funciones que, si no están desactivadas, monitorean lo que decimos o lo que terceros pueden usar para obtener ganancias económicas. Cubrir la cámara o restringir los permisos del micrófono son pasos importantes a seguir. Asimismo, es necesario contar con herramientas de seguridad para analizar el estado de los programas, aplicaciones y documentos para detectar software malicioso en el equipo.

- Teléfono móvil: Si hay un dispositivo que supuestamente invade la privacidad de las personas, ese es el teléfono. La cantidad de funciones que integran permite conocer nuestra ubicación o salud en cualquier momento, a través de datos personales e identificadores bancarios. Debemos tener cuidado al descargar aplicaciones y verificar los permisos otorgados para evitar ser rastreados. También son esenciales las herramientas de seguridad.

- Juguetes: Muchos de los juegos que a los niños y niñas les encantan hoy en día son juegos de tecnología, como drones, robots, aviones, consolas de juegos y mas que cuentan con conexión a internet. Sin embargo, otros productos tradicionales como peluches o muñecos se han actualizado e incluyen la posibilidad de descargar aplicaciones móviles para acceder a nuevas funciones. Sin embargo, esto puede representar un riesgo para la privacidad de los niños pequeños. De hecho, en algunos países europeos, ciertos tipos de muñecas tienen prohibido espiar y extraer datos confidenciales de menores.

Els rumors sobre una possible incidència de seguretat a Hisenda han tornat a posar la ciberseguretat al centre de l’actualitat. Davant aquesta situació, RAC1 va contactar telefònicament amb Josep Guasch , CEO de Brontobyte Cloud i president de l’ Associació de Ciberseguretat de Catalunya (ASCICAT) , per aportar context, criteri tècnic i una visió responsable. Guasch va destacar que no totes les informacions tenen el mateix grau de certesa . En aquest cas es tractava d’un rumor encara en anàlisi, no d’un atac confirmat , i va advertir sobre el risc de generar alarma sense evidències. Durant la conversa, va explicar per què grans organismes i infraestructures crítiques són objectius habituals del cibercrim. No només pel volum de dades que gestionen, sinó també per la complexitat de les seves infraestructures, la multiplicitat de sistemes i accessos, i la dependència de proveïdors externs. Aquestes condicions poden augmentar la superfície d’atac, fins i tot quan es compleixen estrictament les normatives. Un altre punt clau va ser el valor de les dades personals. Quan els atacants disposen de dades reals , poden fer phishing i extorsions molt més creïbles , mitjançant trucades, SMS o correus electrònics que semblen legítims. Guasch va remarcar que, encara que no existeix un sistema totalment infal·lible , aplicar capes de seguretat addicionals i complir amb les normatives europees redueix significativament els riscos. També va subratllar la responsabilitat compartida: no només les grans empreses i administracions públiques, sinó també ciutadans i petites organitzacions, han d’adoptar mesures de seguretat bàsiques i conscienciar-se sobre el risc digital. La intervenció a RAC1 deixa un missatge clar: la ciberseguretat no és només una qüestió tecnològica , sinó una responsabilitat que combina normativa, tecnologia i conscienciació. En un moment de creixent complexitat digital, la informació fiable i el sentit comú són claus per protegir dades i reduir riscos. 🔹 Escolta la conversa completa a RAC1 per entendre de primera mà les explicacions de Josep Guasch sobre aquesta temàtica crítica: RAC1 · Programa No ho sé A Brontobyte Cloud , treballem cada dia amb aquesta mateixa visió: protegir dades, garantir la continuïtat del negoci i aportar criteri real davant un món digital cada cop més complex.

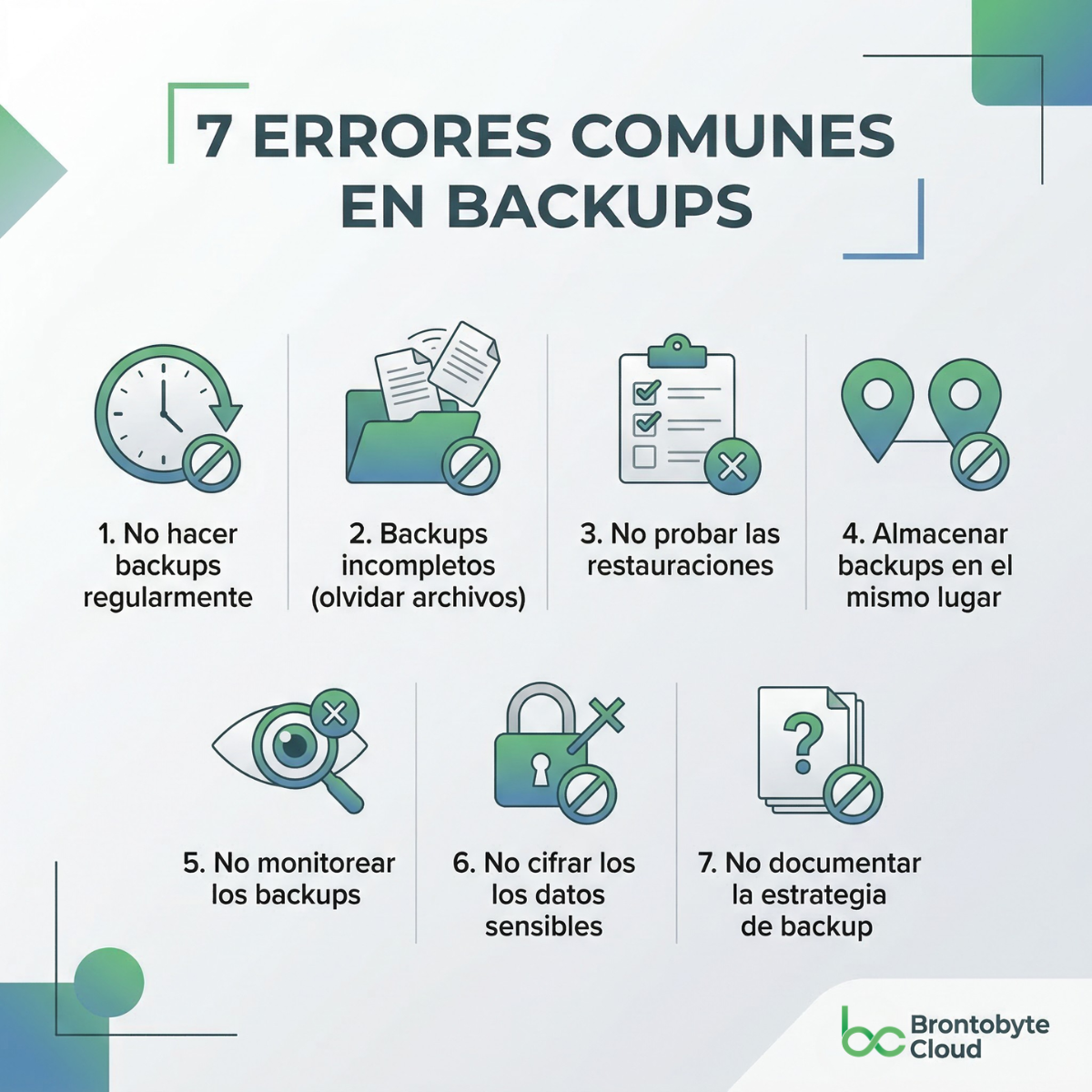

En un mundo donde los datos se han convertido en el activo más valioso de cualquier empresa, garantizar su protección es fundamental. Pero, ¿cómo podemos asegurarnos de que nuestras copias de seguridad estén realmente seguras frente a cualquier imprevisto, ya sea un error humano, un fallo técnico o incluso un ataque de malware? Aquí es donde la inmutabilidad de los backups se convierte en una herramienta clave para proteger tu información crítica. ¿Qué es un backup inmutable? Podemos imaginar un backup inmutable como un “archivo de seguridad blindado”. Una vez que se guarda, no puede ser eliminado ni modificado durante un período de tiempo definido. Esto significa que, incluso si alguien intenta borrar o encriptar tus datos, la copia inmutable permanecerá intacta. Este concepto es especialmente útil para protegerse contra amenazas modernas como ransomware o cualquier actividad maliciosa que pueda comprometer tus datos, así como para prevenir errores internos accidentales que podrían causar pérdida de información. Con Veeam Cloud Connect de Brontobyte Cloud , tus backups se almacenan en un repositorio S3 inmutable , lo que añade varias capas de protección: Inmutabilidad configurable: Puedes definir el periodo durante el cual los datos no pueden ser eliminados ni modificados. Protección contra ataques y errores internos: Tanto los ataques externos como las acciones accidentales internas no afectarán la integridad de tus datos. Georeplicación y deduplicación: Tus backups se distribuyen de manera geográfica y eficiente, optimizando el almacenamiento y garantizando disponibilidad incluso ante fallos regionales. Escalabilidad horizontal: La inmutabilidad se puede habilitar en cualquier nivel de tu repositorio, permitiendo que tus copias de seguridad crezcan sin comprometer la seguridad. En la práctica, esto significa que siempre tendrás una versión intacta y confiable de tus datos , lista para recuperarse ante cualquier eventualidad. Imagina tener un archivo que, sin importar lo que ocurra en tu infraestructura, permanece seguro y recuperable: eso es exactamente lo que proporciona la inmutabilidad. Beneficios concretos para tu empresa Adoptar un enfoque de backups inmutables no solo aumenta la seguridad, sino que también aporta tranquilidad y control: Recuperación confiable: Siempre habrá una copia segura de tus datos lista para restaurar. Cumplimiento normativo: Muchas normativas de protección de datos exigen medidas de seguridad que incluyen la integridad de los backups. Reducción de riesgos: Minimiza el impacto de incidentes como malware, borrado accidental o fallos de infraestructura. Optimización de recursos: La deduplicación geográfica y la escalabilidad permiten almacenar grandes volúmenes de datos de manera eficiente. Piensa en ello como tener un seguro que no solo protege contra imprevistos, sino que también garantiza que tu empresa pueda continuar operando sin interrupciones. Conclusión La seguridad de los datos no es un lujo: es una necesidad. Contar con backups inmutables, como los que ofrece Veeam Cloud Connect de Brontobyte Cloud, te permite garantizar que tus datos críticos estén siempre disponibles, protegidos y recuperables. Adoptar buenas prácticas de gestión y protección de backups no solo te protege de riesgos, sino que también genera confianza y tranquilidad en tu equipo y en tus clientes. Con la inmutabilidad, cada copia de seguridad se convierte en un pilar sólido de tu estrategia de protección de datos, asegurando que, pase lo que pase, tu información más valiosa siempre estará a salvo.