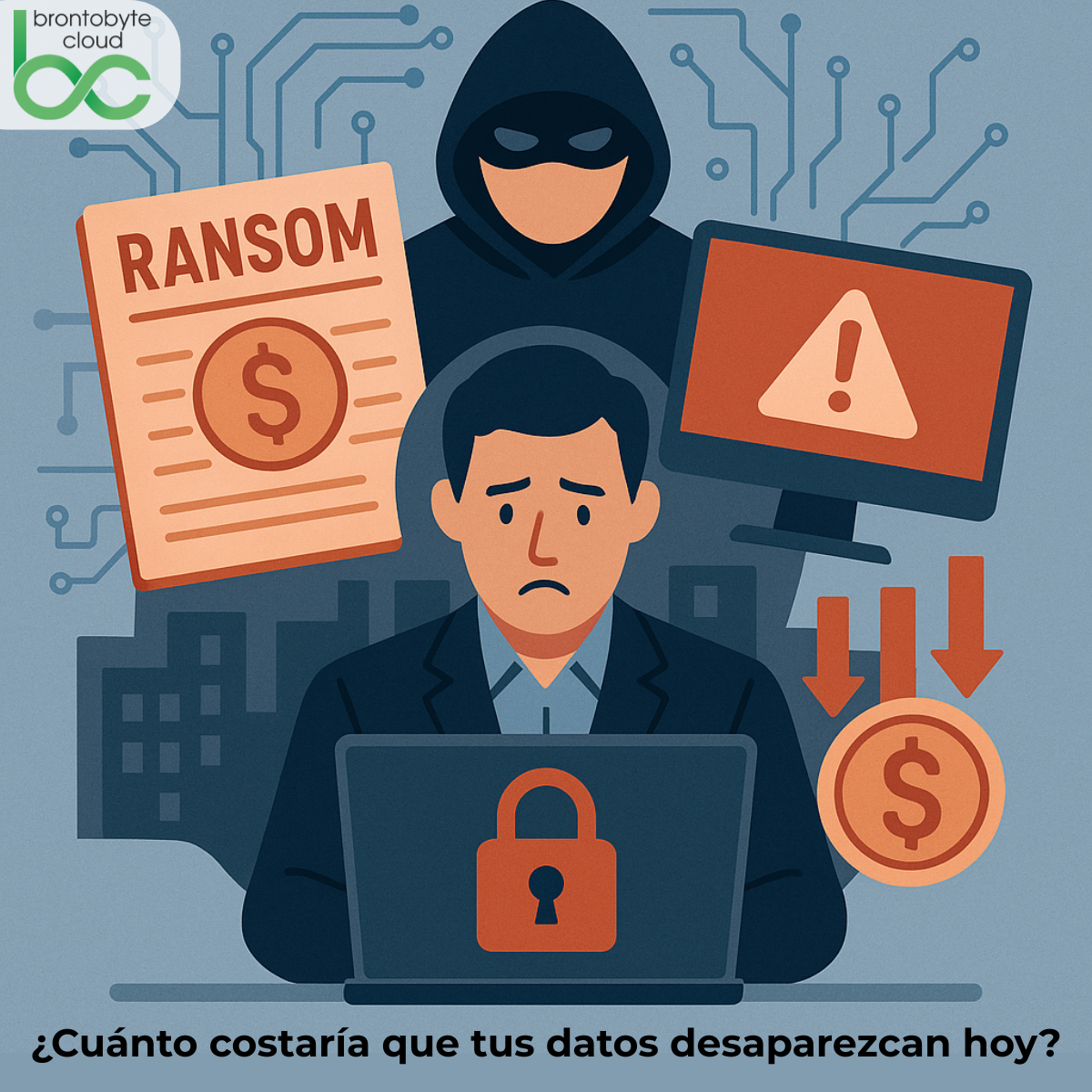

La ciberdelincuencia es costosa, pero ¿cuánto cuesta realmente?

Imagina que en cuestión de minutos todos tus sistemas están cifrados, tus datos inaccesibles y tu empresa paralizada. ¿Cuánto te costaría cada hora sin poder operar? Ahora súmale el rescate, la pérdida de reputación, los costes legales, las multas por incumplimiento normativo y el tiempo invertido en recuperar la normalidad. La ciberdelincuencia no es solo un riesgo técnico, es una amenaza económica directa para tu empresa.

El coste real de un ciberataque

Cuando hablamos de ciberataques, muchas empresas piensan: “Eso le pasa a las grandes”. Pero la realidad es otra. Las pequeñas y medianas empresas también son objetivo habitual, especialmente aquellas del sector IT que manejan información sensible o dan soporte a otras organizaciones.

Según informes recientes de IBM y el Instituto Ponemon:

- El coste medio de una brecha de seguridad en 2024 fue de 4,45 millones de dólares a nivel global.

- En empresas medianas, el impacto medio por un ransomware supera los 250.000 €, sin contar el daño reputacional.

- Más del 60% de las pymes no logran recuperarse y cierran en los seis meses posteriores a un ciberataque grave.

Pero ¿de dónde sale esta cifra? Vamos a desglosarlo con un ejemplo realista para una empresa IT:

Supongamos:

- 25 empleados.

- Facturación mensual: 200.000 €

- Tiempo de inactividad tras un ataque: 3 días.

Concepto

Coste estimado:

Pérdida de productividad (3 días)

-30.000 €

Parada de servicios a clientes

-20.000 €

Pérdida de datos críticos

Incalculable

Costes de recuperación técnica

-10.000 € – 25.000 €

Pago de rescate (si no hay backup)

-50.000 € (o más)

Pérdida de reputación / clientes

1 cliente clave puede suponer -100.000€ anuales

Un ataque puede costarte en total más de 150.000 € en pocos días.

¿Y si pudieras evitarlo desde hoy?

La buena noticia es que la mayoría de estos escenarios se pueden prevenir con una estrategia de ciberseguridad adecuada y, sobre todo, con un plan de backup profesional y 100% disponible.

¿Por qué varían tanto las estimaciones de coste en ciberataques?

Es una buena pregunta. Hay empresas que afirman haber perdido miles, y otras, millones. ¿Por qué tanta diferencia? Las razones principales son:

1. El tipo de ataque

No es lo mismo un simple phishing que se detecta a tiempo, que un ransomware que cifra todos tus sistemas. Algunos ataques son silenciosos y roban datos durante meses; otros son brutales y visibles desde el primer minuto.

2. La preparación previa de la empresa

Las empresas con backups inmutables, planes de recuperación y concienciación del personal suelen recuperarse rápidamente, sin pagar rescates ni parar sus operaciones. Las que no tienen nada planificado suelen enfrentar el doble (o triple) de coste.

3. El tiempo de detección

Cuanto más tarda una empresa en detectar y responder a un ataque, más daño puede hacer el atacante. Según IBM, el tiempo medio para detectar una brecha es de 204 días. Eso son más de 6 meses operando con una brecha sin saberlo.

4. Multas y normativas

El coste también depende del sector. Por ejemplo, si manejas datos personales o sanitarios, puedes recibir multas bajo el RGPD o normativas específicas (como NIS2).

¿En qué inversiones en seguridad deberían centrarse realmente las empresas?

Con tantas opciones en el mercado, es fácil sentirse perdido. Pero hay tres pilares fundamentales que toda empresa IT debería priorizar:

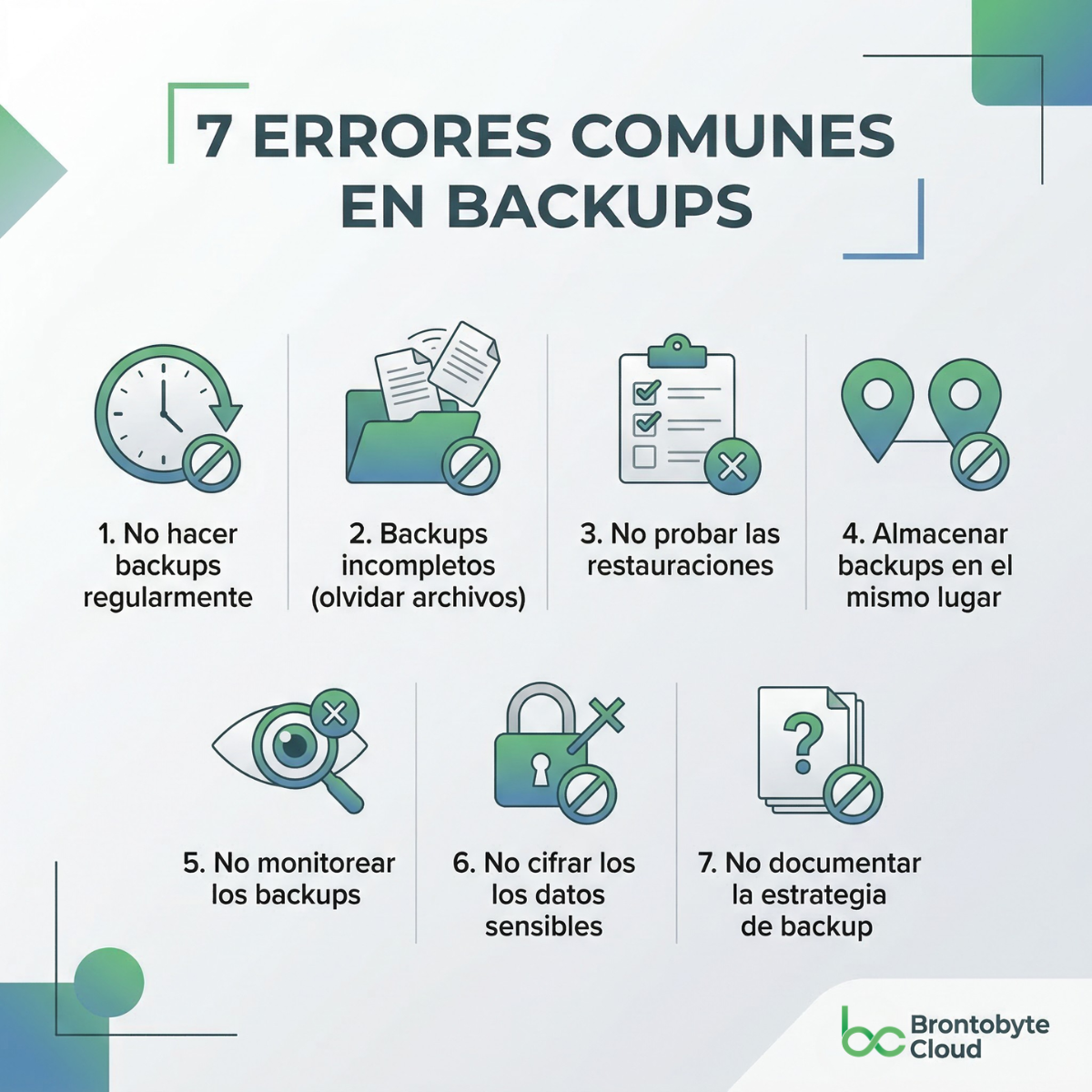

🔐 1. Backups fiables y protegidos contra ransomware

No es solo hacer copias. Es que esas copias estén

aisladas, cifradas, inmutables y accesibles en caso de desastre.

👉 Solución recomendada:

Backups con Veeam + almacenamiento seguro de Brontobyte Cloud.

👨💻 2. Concienciación y formación del personal

Más del 80% de los ataques empiezan por un error humano (clics en enlaces maliciosos, contraseñas débiles, etc.). Invertir en formación previene gran parte de los incidentes.

🛡 3. Monitorización y respuesta

Tener visibilidad en tiempo real y capacidad de reacción rápida marca la diferencia.

👉 Solución recomendada:

Sistemas de alertas, monitoreo 24/7 y consultoría especializada.

La ciberseguridad no tiene que ser costosa, pero ignorarla sí lo será.

En Brontobyte Cloud ayudamos a empresas IT como la tuya a blindar su información y garantizar la continuidad del negocio con soluciones como:

✅

Backups automatizados con

Veeam: sin intervención humana, en múltiples ubicaciones.

✅

Protección contra ransomware con inmutabilidad: evita que los atacantes borren o cifren tus copias.

✅

Recuperación inmediata: accede a tus datos críticos en minutos, no en días.

✅

Monitoreo constante y soporte local: te acompañamos antes, durante y después de cualquier incidente.

¿Cuánto cuesta prevenir? Mucho menos de lo que cuesta recuperarse.

La ciberseguridad ya no es opcional. Y no tiene que ser compleja ni cara. Nosotros te lo ponemos fácil, sin letra pequeña.

Haz números. Evalúa tu riesgo. Y si no estás 100% seguro de tu protección actual, conversemos.

En menos de 30 minutos podemos ayudarte a identificar los puntos débiles de tu sistema y enseñarte cómo proteger tu empresa con una solución sencilla, escalable y diseñada específicamente para entornos IT.